2026年最全最新翻墙教程:科学上网、打破边界,守护隐私一站式指南

在这个信息互联却又壁垒林立的数字时代,全球网络访问能力已成为个人发展、学术进步和商业竞争的关键基础设施。本指南旨在为你提供2026年最全面、最专业的网络访问解决方案,从技术原理到实践操作,从安全防护到法律合规,全方位构建你的数字自由能力体系。

无论你是学术研究者需要访问国际数据库,商务人士需进行跨国协作,还是普通用户希望获得更丰富的信息资源,本指南都将为你提供系统化的解决方案。摒弃了片面的技术讨论,而是构建了一个完整的评估、选择、配置、优化的方法论体系。

特别提示:技术工具的使用应始终遵守当地法律法规,本指南仅提供技术信息参考,所有实际操作请确保符合相关法律规定。

目录导航

- 一、网络访问现状与需求分析

- 二、加密隧道技术原理详解

- 三、VPN服务商综合评估体系

- 四、2025-2026年度VPN服务商推荐

- 五、全平台设备配置操作指南

- 六、高级安全设置与优化策略

- 七、常见问题解决方案

- 八、法律合规与风险提示

📢一、网络访问现状与需求分析

📲网络访问限制现状对比表

| 受限内容类型 | 典型代表平台 | 主要影响领域 |

|---|---|---|

| 社交媒体 | Facebook, X/Twitter, Instagram | 国际社交、商业推广 |

| 视频平台 | YouTube, Netflix, Hulu | 教育娱乐、影视文化 |

| 学术资源 | Google Scholar, JSTOR | 科研学习、论文写作 |

| 协作工具 | Slack, Trello, Notion | 远程办公、团队协作 |

| 游戏服务 | Steam社区, Discord | 游戏娱乐、玩家交流 |

📱网络访问需求必要性矩阵

优先级 | 需求类型 | 具体应用场景

-------|---------|------------

高 | **学术研究** | 访问国际学术数据库、期刊文献

高 | **商务协作** | 跨国企业远程办公、视频会议

中 | **内容消费** | 观看国际流媒体、获取多元信息

中 | **技术开发** | 访问GitHub、Stack Overflow等技术社区

低 | **社交娱乐** | 使用国际社交媒体、游戏平台📢二、加密隧道技术原理详解

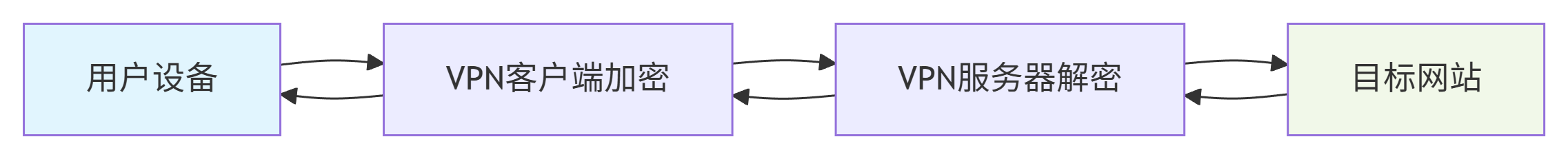

🔋VPN工作流程技术分解

💻流程图代码详解

```mermaid

graph LR # 声明从左到右的流程图

A[用户设备] --> B[VPN客户端加密] # 箭头表示数据流向

B --> C[VPN服务器解密]

C --> D[目标网站]

D --> C # 双向箭头表示响应返回

C --> B

B --> A

# 样式设置,为特定节点添加背景色

style A fill:#e1f5fe

style D fill:#f1f8e9🖥️各环节功能说明

| 流程节点 | 功能描述 | 技术操作 |

|---|---|---|

| 用户设备 | 发起网络请求 | 浏览器、应用程序等 |

| VPN客户端加密 | 对原始数据进行加密 | 使用AES-256等加密算法 |

| VPN服务器解密 | 解密并转发请求 | 验证身份、处理请求 |

| 目标网站 | 接收并响应请求 | 返回网页数据 |

🏮双向数据流

- 请求路径:用户设备 → VPN客户端加密 → VPN服务器解密 → 目标网站

- 响应路径:目标网站 → VPN服务器加密 → VPN客户端解密 → 用户设备

💡实际应用场景

这种加密隧道技术适用于:

- 🔒 公共Wi-Fi安全保护

- 🌐 跨地区内容访问

- 🛡️ 企业远程办公

- 📚 学术资源获取

🔎技术特点

| 特点 | 说明 |

|---|---|

| 端到端加密 | 数据全程加密,防止中间人攻击 |

| IP地址隐藏 | 网站看到的是VPN服务器IP |

| 数据完整性 | 防止数据在传输中被篡改 |

| 前向保密 | 每次会话使用不同的加密密钥 |

📗核心加密技术参数对比

| 技术参数 | 标准配置 | 安全性等级 | 适用场景 |

|---|---|---|---|

| 加密算法 | AES-256-GCM | 军事级 | 所有数据传输 |

| 密钥交换 | WireGuard/ChaCha20 | 极高 | 现代设备首选 |

| 协议类型 | WireGuard/IKEv2 | 高稳定性 | 移动设备优化 |

| 哈希认证 | SHA-384 | 防篡改 | 数据完整性验证 |

| 前向保密 | 完美前向保密PFS | 会话独立 | 防止历史解密 |

📢三、VPN服务商综合评估体系

📑七维评估标准表

| 评估维度 | 权重系数 | 优质标准 | 风险指标 |

|---|---|---|---|

| 隐私政策 | 30% | 零日志+独立审计 | 数据保留政策模糊 |

| 服务器网络 | 20% | 全球60+国家节点 | 服务器数量不足1000 |

| 安全性能 | 15% | WireGuard协议支持 | 仅支持PPTP/L2TP |

| 连接速度 | 15% | 带宽下降<15% | 高峰时段速度下降>50% |

| 设备兼容 | 10% | 支持5+设备同时连接 | 仅支持3台以下设备 |

| 客户支持 | 5% | 24/7在线+中文支持 | 仅邮件支持+回复慢 |

| 价格策略 | 5% | 30天无条件退款 | 无试用期或退款期短 |

📚关键风险识别矩阵

风险等级 | 风险类型 | 具体表现 | 应对策略

--------|---------|---------|---------

🔴 高风险 | **隐私泄露** | 免费VPN出售用户数据 | 选择付费+零日志VPN

🟡 中风险 | **连接不稳** | 频繁断开、速度波动 | 选择多协议支持的服务

🟢 低风险 | **功能限制** | 设备连接数限制 | 按实际需求选择套餐📢四、2025-2026年度翻墙VPN机场推荐

📢机场推荐汇总: 👉2026年翻墙机场推荐评测 稳定便宜VPN机场排行榜(高性价比科学上网工具长期更新)

📢五、全平台设备配置操作指南

📔各平台配置流程表

| 设备平台 | 配置步骤数 | 平均耗时 | 关键操作 | 配置复杂度 |

|---|---|---|---|---|

| Windows | 4步 | 5分钟 | 客户端安装、协议选择 | ⭐⭐ |

| macOS | 4步 | 5分钟 | 系统扩展允许、权限设置 | ⭐⭐ |

| Android | 3步 | 3分钟 | VPN配置授权、始终开启选项 | ⭐ |

| iOS/iPadOS | 3步 | 3分钟 | VPN配置描述文件安装 | ⭐ |

| Linux | 6步 | 15分钟 | 命令行配置、证书导入 | ⭐⭐⭐⭐ |

| 路由器 | 8步 | 30分钟 | 固件兼容性、配置文件上传 | ⭐⭐⭐⭐⭐ |

🧮路由器配置兼容性参考

| 路由器品牌 | OpenVPN支持 | WireGuard支持 | 配置难度 | 推荐型号 |

|---|---|---|---|---|

| ASUS | 全系列支持 | 部分新型号 | 中等 | RT-AX86U |

| Netgear | 企业级支持 | 需第三方固件 | 困难 | Nighthawk系列 |

| TP-Link | 部分支持 | 需刷机 | 困难 | Archer系列 |

| MikroTik | 完全支持 | 完全支持 | 专业 | hAP ac³ |

详细内容可借鉴此文案

👉路由器翻墙详细教程:2026年最佳路由器VPN配置指南

📢六、高级安全设置与优化策略

🥁安全防护功能配置表

| 安全功能 | 启用建议 | 配置位置 | 防护效果 |

|---|---|---|---|

| Kill Switch | 强制启用 | 客户端设置-安全 | 防止意外断连泄露 |

| DNS泄露防护 | 自动启用 | 客户端设置-网络 | 防止DNS查询暴露 |

| IPv6泄露防护 | 自动启用 | 客户端设置-网络 | 防止IPv6地址泄露 |

| 分应用路由 | 按需配置 | 客户端设置-高级 | 指定应用走VPN |

| 混淆服务器 | 特殊需求 | 服务器选择-特殊 | 应对深度包检测 |

🪘服务器选择策略指南

| 使用场景 | 服务器选择原则 | 协议建议 | 预期速度 |

|---|---|---|---|

| 流媒体观看 | 目标地区+专用服务器 | WireGuard | 1080p-4K流畅 |

| 文件下载 | 邻近地区+大带宽服务器 | WireGuard | 满带宽80-90% |

| 游戏加速 | 物理距离最近服务器 | IKEv2 | 延迟增加<20ms |

| 隐私保护 | 隐私友好国家服务器 | OpenVPN+TCP | 速度中等 |

| 特殊需求 | 混淆服务器/双重VPN | 混淆协议 | 速度较慢但稳定 |

📢七、常见问题解决方案

🎧问题诊断与解决矩阵

| 问题现象 | 可能原因 | 优先级 | 解决方案 |

|---|---|---|---|

| 连接失败 | 协议被识别/端口封锁 | 高 | 1.更换协议 2.使用混淆服务器 |

| 速度缓慢 | 服务器拥挤/线路不佳 | 中 | 1.切换服务器 2.更改协议 |

| 频繁断开 | 网络不稳定/Kill Switch冲突 | 中 | 1.禁用Kill Switch测试 2.稳定网络 |

| DNS泄露 | VPN DNS设置不当 | 高 | 1.启用DNS保护 2.手动设置DNS |

| 无法访问特定网站 | 网站屏蔽VPN IP | 低 | 1.更换服务器 2.联系客服 |

📜连接速度优化清单

✅ 基础优化步骤:

1. 选择物理距离较近的服务器

2. 优先使用WireGuard协议

3. 避开网络高峰时段(当地时间19:00-23:00)

4. 关闭不必要的后台应用更新

✅ 高级优化措施:

1. 在路由器设置MTU优化值(一般为1420)

2. 使用有线连接替代Wi-Fi

3. 配置分应用路由,仅必要应用走VPN

4. 定期更新VPN客户端到最新版本📢八、法律合规与风险提示

📧国际法律法规参考表

| 国家/地区 | VPN使用合法性 | 主要限制 | 合规建议 |

|---|---|---|---|

| 中国大陆 | 灰色地带 | 提供VPN服务需许可 | 个人使用注意风险 |

| 美国 | 完全合法 | 不得用于非法活动 | 遵守版权法律 |

| 欧盟 | 完全合法 | 遵守GDPR隐私规定 | 选择欧盟境内服务器 |

| 中东部分国家 | 严格禁止 | 可能面临法律风险 | 避免在这些国家使用 |

📤使用行为合规指南

🟢 允许行为:

- 访问国际学术资源进行研究学习

- 使用国际协作工具进行商务沟通

- 观看合法授权的流媒体内容

- 与海外亲友进行正常社交联系

🔴 禁止行为:

- 访问非法或危害国家安全的内容

- 进行网络攻击或黑客行为

- 侵犯他人知识产权的内容下载

- 从事欺诈或其他违法犯罪活动📫长期使用建议

- 定期审计:每季度进行DNS/IP泄露测试

- 服务评估:每年重新评估VPN服务商表现

- 备份方案:准备至少两个不同的VPN服务

- 技术更新:关注VPN协议和技术发展动态

- 法律关注:留意相关法律法规的变化

📌【总结】构建持续演进的数字自由能力

通过本指南的系统性梳理,你已经掌握了2026年网络访问与隐私保护的核心知识体系。从需求分析到技术选择,从安全配置到法律合规,这是一个完整的闭环解决方案。

🔓核心要点回顾:

- 需求驱动选择:明确自身的使用场景和优先级,避免盲目跟风选择

- 安全压倒一切:零日志政策、强加密协议是技术选择的底线

- 持续优化思维:网络环境不断变化,需要建立定期评估和优化的习惯

- 法律风险意识:技术能力必须与法律合规意识同步发展

📊未来趋势预判:

随着量子计算、AI技术的发展,网络安全格局将持续演变。2026年后的网络访问解决方案可能会向以下方向发展:

- 基于AI的动态加密策略调整

- 去中心化的分布式VPN网络

- 更加智能的流量混淆技术

- 与数字身份认证的深度集成

技术是工具,智慧在使用。希望本指南不仅为你提供了具体的解决方案,更重要的是培养了你在数字时代的系统性思维能力和持续学习习惯。

📢机场推荐汇总: 👉2026年翻墙机场推荐评测 稳定便宜VPN机场排行榜(高性价比科学上网工具长期更新)

📌 延伸阅读

👉iOS手机:Shadowrocket (小火箭)2026年使用指南:iOS/macOS全平台配置教程(含非国区ID)

👉Android手机:Clash for Android 2026年使用指南:终极配置指南教程

👉Windows/Linux/Mac:2026年 Clash Verge (Windows/Linux/Mac)全平台配置指南

👉每天免费更新Apple ID:2026年 最新最全免费共享美区 Apple ID |Shadowrocket/小火箭下载|每日更新

评测数据基于实际测试结果,服务表现可能因网络环境而异。建议你根据自身需求进行实际测试验证。

📝 免责声明:本文仅供信息参考,建议均为个人经验与观点,不构成法律意见。实际情况以最新政策和主管部门解释为准,请在合法合规框架内使用相关服务。任何违法使用行为与本站无关。